Réseau Option 2 : réseaux libre-service¶

Installer et configurer les composants Réseau sur le controller.

Installer les composants¶

Installer et configurer les composants Réseau¶

# apt-get install neutron-server neutron-plugin-linuxbridge-agent \ neutron-dhcp-agent neutron-metadata-agent

Pour le Réseau option 2, installer égalemnt le package neutron-l3-agent.

Répondre aux prompts pour gestion de la base de données, crédentiels du service d’Identité, inscription des endpoints de service, et crédentiels de la file de message.

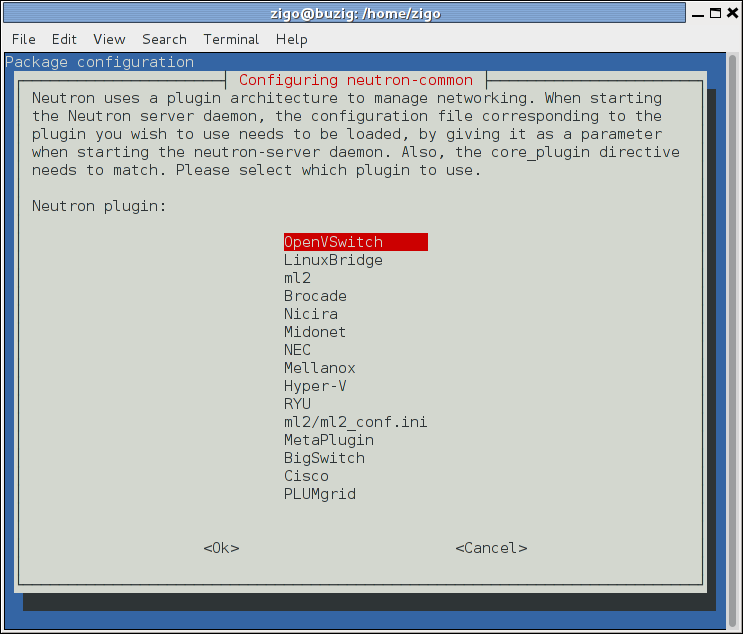

Sélectionner le plugin ML2 :

Note

Sélectionner le plugin ML2 renseigne également avec les valeurs appropriées les options service_plugins et allow_overlapping_ips dans le fichier /etc/neutron/neutron.conf.

Configurer le plugin Modular Layer 2 (ML2)¶

Le plugin ML2 utilise le mécanisme Linux bridge pour construire l’infrastructure réseau virtuel layer-2 (bridging and switching) pour les instances.

Editer le fichier /etc/neutron/plugins/ml2/ml2_conf.ini et effectuer les actions suivantes :

Dans la section [ml2], activer les réseaux flat, VLAN et VXLAN :

[ml2] ... type_drivers = flat,vlan,vxlan

Dans la section [ml2], activer les réseaux libre-service VXLAN :

[ml2] ... tenant_network_types = vxlan

Dans la section [ml2], activer Linux bridge et les mécanismes de layer-2 population :

[ml2] ... mechanism_drivers = linuxbridge,l2population

Avertissement

Après avoir configuré le plugin ML2, la suppression de valeurs dans l’option type_drivers peut conduire à une incohérence de la base de données.

Note

L’agent Linux bridge supporte uniquement les réseaux de recouvrement VXLAN.

Dans la section [ml2], activer le driver d’extension de sécurité des ports :

[ml2] ... extension_drivers = port_security

Dans la section [ml2_type_flat], configurer le réseau virtuel fournisseur comme étant un réseau à plat :

[ml2_type_flat] ... flat_networks = provider

Dans la section [ml2_type_vxlan], configurer la plage d’identifiants de réseau VXLAN pour les réseaux libre-services :

[ml2_type_vxlan] ... vni_ranges = 1:1000

Dans la section [securitygroup], activer ipset pour augmenter l’efficacité des règles des groupes de sécurité :

[securitygroup] ... enable_ipset = True

Configurer l’agent Linux bridge¶

L’agent Linux bridge construit l’infrastructure de réseau virtuel layer-2 (bridging and switching) pour les instances et gère les groupes de sécurité.

Editer le fichier /etc/neutron/plugins/ml2/linuxbridge_agent.ini et effectuer les actions suivantes :

Dans la section [linux_bridge], faire correspondre le réseau virtuel fournisseur à l’interface réseau physique fournisseur :

[linux_bridge] physical_interface_mappings = provider:PROVIDER_INTERFACE_NAME

Remplacer PROVIDER_INTERFACE_NAME par le nom de l’interface sur le réseau physique fournisseur sous-jacent. Voir :ref:`environment-networking`pour plus d’informations.

Dans la section [vxlan], activer les réseaux de recouvrement VXLAN, configurer l’adresse IP de l’interface réseau physique qui gère les réseaux de recouvrement et activer le layer-2 population :

[vxlan] enable_vxlan = True local_ip = OVERLAY_INTERFACE_IP_ADDRESS l2_population = True

Remplacer OVERLAY_INTERFACE_IP_ADDRESS par l’adresse IP de l’interface réseau physique sous-jacente qui gère les réseaux de recouvrement. L’architecture en exemple utilise l’interface de management pour tunneliser le trafic vers les autres nœuds. Par conséquent, remplacer OVERLAY_INTERFACE_IP_ADDRESS par l’adresse IP de management du contrôleur. Voir :ref:`environment-networking`pour plus d’informations.

Dans la section [securitygroup], activer les groupes de sécurité et configurer le driver firewall Linux bridge iptables :

[securitygroup] ... enable_security_group = True firewall_driver = neutron.agent.linux.iptables_firewall.IptablesFirewallDriver

Configurer l’agent layer-3¶

L’agent Layer-3 (L3) fournit le routage et les services NAT aux réseaux virtuels libre-service.

Editer le fichier /etc/neutron/l3_agent.ini et effectuer les actions suivantes :

Dans la section [DEFAULT], configurer le driver d’interface Linux bridge et le bridge du réseau externe :

[DEFAULT] ... interface_driver = neutron.agent.linux.interface.BridgeInterfaceDriver external_network_bridge =

Note

L’option external_network_bridge manque volontairement d’une valeur pour permettre plusieurs réseaux externes sur un seul agent.

Configurer l’agent DHCP¶

L’agent DHCP fournit les services DHCP aux réseaux virtuels.

Editer le fichier /etc/neutron/dhcp_agent.ini et effectuer les actions suivantes :

Dans la section [DEFAULT], configurer le driver d’interface Linux bridge, le driver DHCP Dnsmasq et activer les metadata isolées pour que les instances sur les réseaux fournisseurs puissent accéder aux metadata à travers le réseau :

[DEFAULT] ... interface_driver = neutron.agent.linux.interface.BridgeInterfaceDriver dhcp_driver = neutron.agent.linux.dhcp.Dnsmasq enable_isolated_metadata = True

Retourner à Configuration du Réseau sur le contrôleur.

Except where otherwise noted, this document is licensed under Creative Commons Attribution 3.0 License. See all OpenStack Legal Documents.